Cảnh báo: Tin tặc tạo tên miền dễ nhầm lẫn để mạo danh Microsoft

Diễn đàn whitehat.vn ngày 25-11-2025 đã cảnh báo về một chiêu trò lừa đảo mạo danh Microsoft.

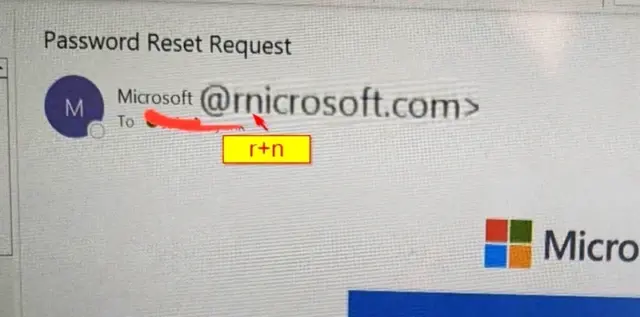

WhiteHat Team cho biết: “Một chiến dịch lừa đảo tinh vi đang lan rộng, khai thác một ‘ảo ảnh thị giác’ nhỏ đến mức khó nhận ra để đánh cắp tài khoản Microsoft của người dùng. Tin tặc đã đăng ký tên miền rnicrosoft.com, thay chữ ‘m’ bằng hai chữ ‘r’ + ‘n’”, để khi hiển thị trên trình duyệt hoặc email, hai ký tự này lại giống hệt chữ ‘m’ quen thuộc của Microsoft. Chỉ một chiêu đánh lừa thị giác, nhưng đủ khiến nhiều người dùng mất cảnh giác và trao đi mật khẩu của chính mình.”

Theo phân tích của Harley Sugarman, CEO của công ty an ninh mạng Anagram, tin tặc đang tận dụng đặc điểm kerning (khoảng cách giữa các ký tự) trong font chữ hiện đại. Khi chữ “r” và “n” đứng cạnh nhau, khoảng cách hiển thị khiến chúng gần như ghép lại thành chữ “m”. Bộ não con người lại có xu hướng “tự sửa lỗi” khi đọc nhanh, đặc biệt trên màn hình nhỏ như điện thoại, khiến người dùng rất khó nhận ra sự bất thường. Điều này giúp các email lừa đảo trông giống hệt thư thật từ Microsoft, từ logo, bố cục cho đến nội dung. Người dùng chỉ lướt qua một lần là tin ngay rằng mình đang làm việc với nguồn đáng tin cậy. Với giao diện giống 100%, người dùng chỉ cần đăng nhập một lần là toàn bộ thông tin sẽ lọt vào tay tin tặc.

Theo các chuyên gia, chiến dịch lừa đảo này được phát hiện khi nhiều email giả mạo Microsoft điều hướng người dùng đến trang đăng nhập có tên miền giả “rnicrosoft[.]com”. Với giao diện giống 100%, người dùng chỉ cần đăng nhập một lần là toàn bộ thông tin sẽ lọt vào tay tin tặc.

Nguy hiểm hơn, trên thiết bị di động, thanh địa chỉ thường rút gọn URL, khiến phần “rn” bị che khuất hoàn toàn. Cỡ chữ cũng nhỏ. Kẻ tấn công từ đó dễ dàng triển khai nhiều chiêu thức hơn: Yêu cầu xác minh mật khẩu (Password Reset Request), lừa tải tệp độc hại hoặc mạo danh bộ phận HR, kế toán để thực hiện lừa đảo hóa đơn.

Không chỉ dùng “rn” giả chữ “m”, tin tặc còn kết hợp nhiều chiêu typosquatting khác như thay chữ “o” bằng số “0” (micros0ft[.]com), thêm dấu gạch nối (microsoft-support[.]com) hoặc đổi đuôi tên miền (microsoft[.]co). Tất cả đều được thiết kế để lừa người dùng trong khoảnh khắc không chú ý.

Người dùng cần làm gì để tự bảo vệ mình? Theo WhiteHat Team, mặc dù chiến dịch lừa đảo này tinh vi về mặt kỹ thuật, người dùng vẫn có thể tự bảo vệ bằng một số bước đơn giản:

- Mở rộng toàn bộ địa chỉ email người gửi, không chỉ nhìn tên hiển thị

- Di chuột (trên desktop) hoặc nhấn giữ (trên mobile) vào liên kết trước khi nhấp để xem URL thật

- Kiểm tra kỹ dấu hiệu bất thường trong tên miền: Ký tự, dấu gạch nối, số thay chữ cái, đuôi “.co” hay “.com”

- Không nhấn vào các đường link đặt trong email yêu cầu đổi mật khẩu. Thay vào đó, hãy mở tab mới và truy cập thẳng trang Microsoft.

- Bật xác thực đa lớp (MFA) cho mọi tài khoản quan trọng.

Trong khi đó, Microsoft lưu ý: “Microsoft sẽ không bao giờ chủ động liên hệ với bạn để cung cấp hỗ trợ kỹ thuật hoặc hỗ trợ máy tính không được yêu cầu. Nếu bạn nhận được cuộc gọi tự xưng là từ Microsoft, hoặc thấy cửa sổ bật lên trên máy tính với tin nhắn cảnh báo giả mạo và số điện thoại để gọi và khắc phục ‘sự cố’, tốt hơn hết là bạn nên cẩn thận và không nhấp vào bất kỳ liên kết nào hoặc cung cấp bất kỳ thông tin cá nhân nào.”

Bạn cần cảnh giác với những email nào yêu cầu thiết đặt lại mật khẩu đăng nhập (Password Reset Request).

W.H.T.