Tin tặc Trung Quốc: công nghệ phục vụ chính trị

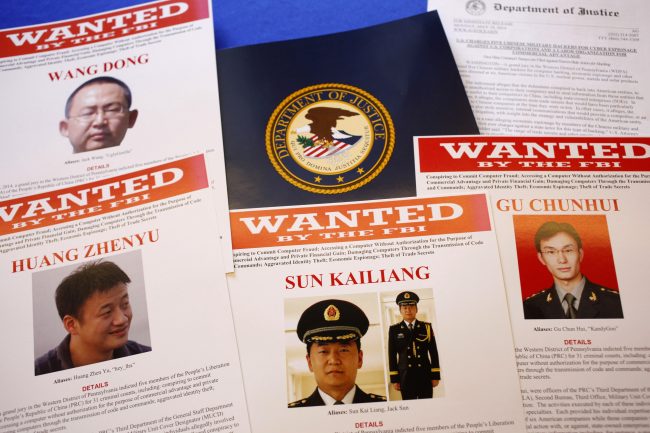

FILE – This May 19, 2014 file photo shows press material displayed at the Justice Department in Washington before a press conference by U.S. Attorney General Eric Holder to announce charges of economic espionage and trade secret theft against five Chinese military officers, all hackers in an international cyber-espionage case. In the two weeks since the Obama administration accused them of hacking into American companies to steal trade secrets, the Chinese officers have yet to be placed on Interpols public listing of international fugitives, and there is no evidence that China would even entertain a formal request by the U.S. to extradite them. (AP Photo/Charles Dharapak, File) +Ảnh: Những tin tặc khoác áo lính của Trung Quốc bị FBI Mỹ truy nã. (Ảnh: Internet. Thanks)

Xin nói ngay rằng công nghệ được phát triển để phục vụ cuộc sống, nên việc nó được dùng để phục vụ chính trị cũng chẳng có gì phải ngạc nhiên. Kể cả việc tin tặc nước nào phục vụ cho lợi ích của nước mình cũng là chuyện bình thường. Ở đây chúng ta chỉ nhận diện tin tặc ở một đất nước lâu nay vẫn gây quan ngại cho cả thế giới. Trung Quốc không chỉ là nước có đông dân nhất hành tinh (hơn 1,35 tỷ dân), có nền kinh tế lớn thứ 2 thế giới, sở hữu vũ khí hạt nhân, có ngân sách quốc phòng lớn thứ 2 thế giới, mà cái quan trọng hơn cả chính là cách hành xử bất chấp ai khác của nhà cầm quyền, một cách hành xử có hệ thống.

Với năng lực và vị thế của mình, Trung Quốc từ lâu đã xây dựng một thế trận chiến tranh mạng (cyberwarfare) có quy mô và sức mạnh đáng sợ. Theo các nguồn tin nước ngoài, Trung Quốc đã tổ chức nguồn lực chiến tranh mạng của mình theo hình thức “quốc phòng toàn dân”. Chủ lực ngoài trận tuyến là lực lượng chiến tranh mạng quân sự hóa, tức các đơn vị quân sự tiến hành hoạt động tấn công và phòng thủ mạng. Nòng cốt là các lực lượng do Quân đội Giải phóng Nhân dân (PLA) phụ trách, gồm các chuyên viên mạng làm việc trong Bộ An ninh Nhà nước, Bộ Công an. Đại trà là các lực lượng ngoài chính quyền, gồm các cá nhân hay tổ chức dân sự và bán dân sự thực hiện tấn công và phòng thủ mạng một cách tự phát. Từ điển bách khoa Wikipedia cho biết để bảo vệ các hệ thống mạng của mình, PLA vào tháng 5-2011 đã công bố thành lập biệt đội an ninh mạng.

Có thể nói rằng các lực lượng chiến tranh mạng của Trung Quốc không hề ngần ngại giở bất cứ chiêu trò gì để hoạt động. Có những nguồn tin nước ngoài nói rằng nhà nước Trung Quốc chi tiền cho những tin tặc mũ trắng, mũ đen để thực hiện những nhiệm vụ cho mình. Với lợi thế là đại công xưởng sản xuất hàng công nghệ lớn nhất thế giới, việc Trung Quốc cài đặt những con chip, những đoạn mã có chức năng gián điệp vào các sản phẩm do Trung Quốc gia công hay chế tạo rồi tung ra khắp toàn cầu là điều không thể không tin. Nhà chức trách Mỹ và một số nước không ít lần tố cáo có những sản phẩm công nghệ, nhất là thiết bị mạng, có xuất xứ Trung Quốc ẩn giấu trong mình những tên gián điệp điện tử. Thậm chí ngành hàng không vũ trụ và quân đội Mỹ cũng không thoát. Những tên “biệt kích điện tử” này chính là những “con ngựa thành Troy” thời công nghệ có nhiệm vụ “thập diện mai phục” để hoặc làm gián điệp, hoặc phá hoại. Hãy thử làm như một nhà viết kịch bản Hollywood tưởng tượng một kịch bản là cả một hệ thống cấp điện của một thành phố hay một quốc gia bị những tên “biệt kích điện tử” này làm cho đổ sập, hay ác liệt hơn là cho những hệ thống tên lửa của một nước nào đó tự kích hoạt bắn vào các mục tiêu ở chính nước mình. Mà đó là những điều hoàn toàn có thể xảy ra ngay tức thì chứ không phải chỉ có trong phim khoa học giả tưởng hay viễn tưởng.

Thỉnh thoảng báo chí quốc tế lại rộ lên vụ một cá nhân hay một nhóm người Trung Quốc làm việc hay định cư ở một nước nào đó, nhiều nhất vẫn là Mỹ, bị phát hiện đánh cắp thông tin bí mật quốc gia hay doanh nghiệp. Điều đáng nói là phần lớn số tội phạm này có gốc gác hay liên hệ với Bắc Kinh.

Trong nhiều năm qua, ngày càng có thêm nhiều nước trên thế giới tố cáo bị Trung Quốc tấn công mạng để trinh sát và đánh cắp dữ liệu quan trọng. Tất nhiên, mục tiêu số 1 của cuộc chiến tranh mạng từ Bắc Kinh chính là Mỹ, với đủ loại tấn công mạng mang tính chính trị, quân sự, kinh tế,…

Thế giới đã biết về một đơn vị quân đội bí mật có bí số là 61398 (Unit 61398) của PLA chuyên tấn công máy tính. Ngày 19-5-2014, Bộ Tư pháp Mỹ cho biết một đại bồi thẩm đoàn liên bang đã kết tội 5 sĩ quan của đơn vị 61398 với các tội danh ăn cắp thông tin doanh nghiệp mật và tài sản trí tuệ của các hãng thương mại Mỹ bằng thủ đoạn cài mã độc vào các hệ thống máy tính của họ. Các chuyên gia mạng đã lần tìm dấu vết của hoạt động này tới nơi xuất phát là một tòa nhà 12 tầng trên đường Datong của thành phố Thượng Hải (Trung Quốc). Nhóm “biệt kích mạng” này có nhiều tên và bí danh khác nhau, trong đó có tên “Mối đe dọa liên lục hiện đại số 1” (Advanced Persistent Threat 1, APT1), được cho là một bộ phận hay chính bản thân đơn vị 61398.

Theo một điều tra của Dell SecureWorks, chính APT1 là nhóm tấn công thực hiện Chiến dịch Chuột Ẩn (Operation Shady RAT) bị phát hiện năm 2011. Đây là một chiến dịch dọ thám máy tính diện rộng kéo dài đã được 5 năm với mục tiêu là hơn 70 cơ quan nước ngoài, trong đó có các cơ quan thuộc Liên Hiệp Quốc, các cơ quan chính phủ ở Mỹ, Canada, Hàn Quốc, Đài Loan và Việt Nam.

Báo Anh hồi hạ tuần tháng 3-2016 thuật câu chuyện một tin tặc “thượng thừa” của Trung Quốc là Su Bin, kẻ đã tìm cách đánh cắp những dữ liệu quân sự Mỹ, trong đó có thông tin về chiến đấu cơ F-22 và F-35 của hãng Lockheed Martin, cũng như máy bay vận tải C-17 của hãng Boeing. Su Bin là một triệu phú gốc Trung Quốc sống tại Vancouver (Canada). Năm 2014, Bin bị Mỹ cáo buộc tội tin tặc nhưng đã chiến đấu pháp lý để chống lại việc bị dẫn độ sang Mỹ cho tới tháng 3-2016 mới chịu thúc thủ. Hắn đã thỏa thuận với các nhà điều tra Mỹ để nhẹ tội và đã khai nhận việc mình xâm nhập các hệ thống máy tính của những nhà thầu quốc phòng Mỹ để đánh cắp thông tin mật. Hoạt động gián điệp này bắt đầu từ năm 2008 và kéo dài tới năm 2014 mới bị phát hiện. Su khai mình là trinh sát cho hai tin tặc ở Trung Quốc. Bộ Tư pháp Mỹ cho biết hai tin tặc đó làm việc cho quân đội Trung Quốc.

Về vụ Su Bin, tờ Global Times, một nhật báo tiếng Anh thuộc Nhân dân Nhật báo của đảng CSTQ, ngày 26-3-2016 đã lên tiếng ca ngợi hành động của tin tặc này. Họ viết: “Cho dù Su có được tuyển dụng bởi chính quyền Trung Quốc hay do lợi ích kinh tế, chúng ta vẫn ca ngợi anh về những gì anh đã làm cho đất nước mình”.

Riêng vụ tấn công mạng chiều 29-7-2016 gây tê liệt hệ thống mạng của hai sân bay Nội Bài và Tân Sơn Nhất, kiểm soát website của hãng hàng không Vietnam Airlines, làm ảnh hưởng dây chuyền tới các sân bay khác ban đầu được cho là do nhóm tin tặc 1937CN ra tay (có logo của nhóm này để lại trên trang chủ của website hãng Vietnam Airlines). Chẳng biết thực hư ra sao, nhưng nhóm 1937CN vốn được coi là nhóm tin tặc sừng sỏ nhất của Trung Quốc. Con số 1937 gợi nhớ năm bùng nổ cuộc chiến tranh Hoa – Nhật lần thứ hai (1937-1945). Hãng tin Anh BBC (29-7-2016) đưa tin: bọn tin tặc này đã chiếm quyền kiểm soát mạng máy tính của hai sân bay, cho xuất hiện trên những màn hình những nội dung chống hai nước Việt Nam và Philippines, và đưa ra những thông tin sai trái về chủ quyền Biển Đông với đường lưỡi bò 9 đoạn. Như vậy, rõ ràng động cơ cuôc vụ tấn công mạng lớn mới nhất của tin tặc Trung Quốc nhằm vào Việt Nam này là phục vụ ý đồ chính trị của Bắc Kinh, sau sự kiện Tòa Trọng tài thường trực quốc tế PCA đưa ra lời phán quyết về Biển Đông, khẳng định các yêu sách chủ quyền của Bắc Kinh đối với Biển Đông là sai trái và vô giá trị.

Quy mô của cuộc tấn công này đã ở mức đe dọa an ninh quốc gia, mà trực tiếp là đe dọa sinh mạng của biết bao hành khách hàng không của cả Việt Nam lẫn quốc tế.

Bất cứ một chuyên gia an ninh mạng nào cũng hiểu rằng để thực hiện những cuộc tấn công mạng như của nhóm tin tặc chiều 29-7-2016, bọn tin tặc thường đã mai phục sẵn trong hệ thống mạng của mục tiêu từ trước. Và vụ tấn công mạng này không phải là đầu tiên mà cũng chẳng phải là cuối cùng.

Vấn đề ở đây là tất cả các cơ quan và đơn vị, cả công lẫn tư, đều phải kiểm tra ngay toàn bộ hệ thống mạng của mình xem có bị cài cắm mã độc hay chip độc không. Họ cũng phải đưa ra các phương án và biện pháp cụ thể và hữu hiệu để tăng cường bảo vệ hệ thống mạng của mình. Điều đáng báo động là lâu nay hầu hết các cơ quan đều coi thường biện pháp bảo vệ an toàn cho hệ thống thông tin của mình. Mất bò mới lo làm chuồng. Cũng còn may mắn là vụ tấn công mới nhất của bọn tin tặc chống Việt Nam này chưa gây thương vong cho con người.

PHẠM HỒNG PHƯỚC

+ Có thể đọc bài in trên báo Pháp Luật TP.HCM Chủ nhật 31-7-2016 và trên báo Pháp Luật TP Online